Первый предварительный просмотр Android 13 для разработчиков, возможно, немного разочаровал, но имелась скрытая жемчужина в виде полной виртуализации, возможной на таком оборудовании, как смартфон Google Pixel 6.

Это означает, что теперь можно запускать практически любую операционную систему, включая Windows 11, дистрибутивы Linux, такие как Ubuntu или Arch Linux Arm, на телефоне с поддержкой Google Tensor, и делать это почти на исходной скорости.

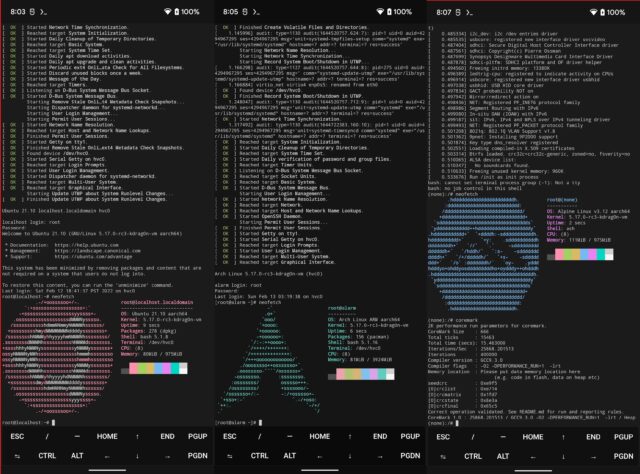

Android- и веб-разработчик kdrag0n протестировал несколько дистрибутивов Linux, скомпилированных для Aarch64 на Pixel 6 с Ubuntu 21.10, Arch Linux Arm, Void Linux и Alpine Linux с использованием «гипервизора KVM на Pixel 6 + Android 13 DP1». Далее он/она поясняет:

Насколько я могу судить, сейчас мы можем получить полноценный EL2 на производственных устройствах. Защищенный KVM является необязательным и может быть включен для каждой виртуальной машины, но для незащищенных виртуальных машин, похоже, доступна полная функциональность KVM.

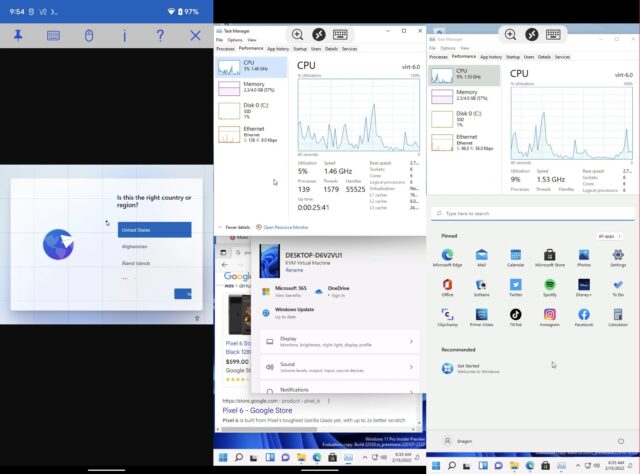

EL2 относится к уровням исключений Arm, как описано на веб-сайте разработчиков Arm. kdrag0n не остановился на этом и сумел запустить Windows 11 на Pixel 6 с помощью той же виртуализации Android 13.

Windows-телефон возвращается! А если серьезно, нам нужно посмотреть, все ли работает так, как ожидалось, но это выглядит многообещающе.

Но почему Google включил виртуализацию в Android? Маловероятно, что они просто хотели позволить пользователям устанавливать Linux или Windows на телефон. Мишаал Рахман обратился к этому вопросу около двух месяцев назад:

… Это связано с тем, что гипервизоры могут присутствовать или отсутствовать на устройстве, а когда они есть, они часто даже не используются по прямому назначению, то есть для запуска операционной системы на виртуальной машине! Вместо этого они используются для таких вещей, как повышение безопасности ядра (или, по крайней мере, попытки) и запуск разного кода (например, стороннего кода для DRM, криптографии и других двоичных файлов с закрытым исходным кодом) вне ОС Android. .

Так что это в основном для безопасности и двоичных файлов, таких как DRM. Статья Мишаала также указывает на исходный код модуля виртуализации и руководство, объясняющее, как начать работу с защищенными виртуальными машинами.

Выражаем свою благодарность источнику из которого взята и переведена статья, сайту cnx-software.com.

Оригинал статьи вы можете прочитать здесь.