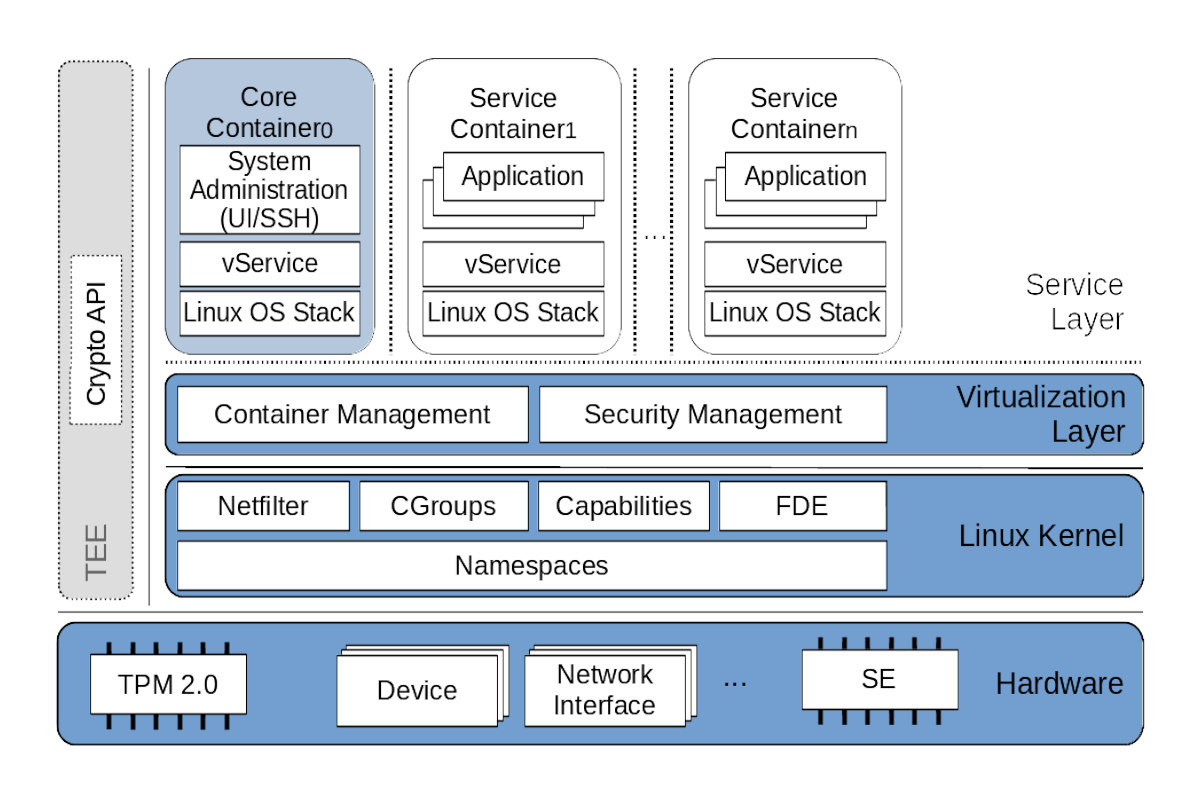

Разрабатываемая институтом Фраунгофера AISEC, GyroidOS представляет собой открытое решение виртуализации на уровне операционной системы с поддержкой нескольких архитектур, предназначенное для встроенных устройств с функциями аппаратной безопасности и призванное поддерживать процессы сертификации безопасности, такие как Common Criteria (ISO/IEC 15408), DIN SPEC 27070 – профиль безопасности доверия IDS, а также стандарты кибербезопасности IEC-62443 .

Слой виртуализации основан на специфичных для Linux функциях, таких как пространства имён, контрольные группы (cgroups) и возможности (capabilities), для обеспечения изоляции различных гостевых операционных систем поверх одного общего ядра Linux. Он предлагает значительно меньший размер и дополнительное разделение привилегированных экземпляров по сравнению с другими контейнерными решениями, такими как Docker.

Функции безопасности GyroidOS

- Изоляция контейнеров на основе модульного уровня виртуализации ОС

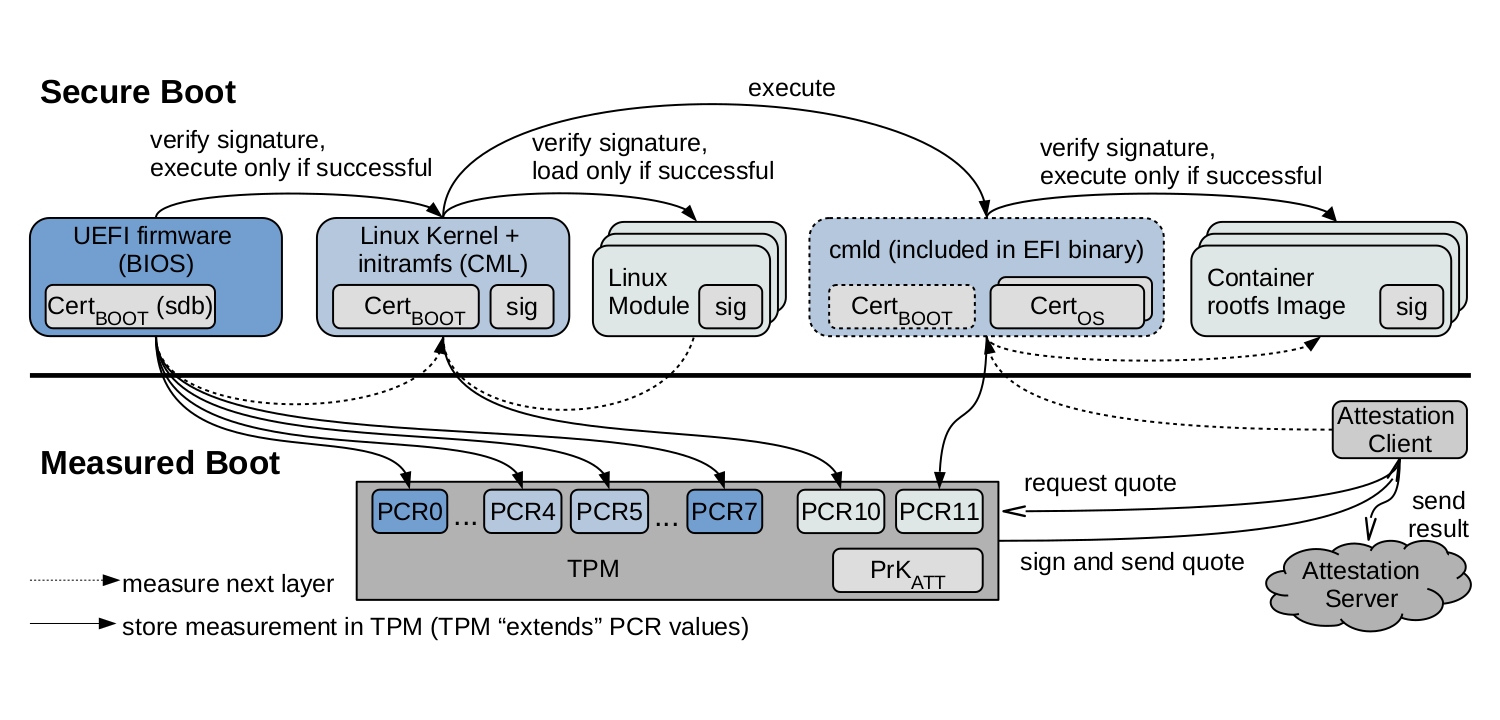

- Безопасная загрузка (например, UEFI на x86)

- Подписание модулей ядра

- Подписанные гостевые ОС (контейнеры)

- Измеряемая загрузка и удалённое подтверждение (remote attestation)

- Полное шифрование диска, связанное с TPM и безопасной загрузкой

- Ограничение прав суперпользователя в контейнерах с помощью возможностей Linux

- Детальный контроль доступа к устройствам с использованием белых списков контрольных групп устройств (device cgroups)

- Поддержка защищённого элемента (Secure Element) для двухфакторной аутентификации, например, при запуске контейнеров

- (В разработке) Перенос криптографических ключей и алгоритмов в доверенную среду выполнения (TEE) (например, Kernel Crypto API)

Основными преимуществами GyroidOS являются полностью открытый исходный код, переносимый стек программного обеспечения, реализация экспериментальной функции конвертации контейнеров Docker, предоставление гибкого удалённого управления и поддержка PKI для подписи ПО и идентификации устройств. Два основных варианта использования — это разделение приложений (аналогично Docker) и IoT-устройства на границе сети, полагающиеся на минимальную версию, состоящую только из ядра и небольшого RAM-диска в качестве слоя виртуализации.

Решение виртуализации работает на следующих платформах:

- x86 32/64-бит с использованием UEFI Secure Boot или Qemu TianoCore (эмуляция безопасной загрузки UEFI и sTPM)

- ARM64

- Raspberry Pi 4 и 5 с RPi Secure Boot

- Raspberry Pi 3 с U-boot Verified Boot

- TQ-Systems TQMa8MPxL с U-boot Verified Boot

- ARM32 – Raspberry Pi 2 с U-boot Verified Boot

- RISC-V 64-бит – BeagleV-Fire с Uboot Verified Boot

Похоже, что институт Фраунгофера AISEC работает над проектом с начала 2010-х годов, но название GyroidOS появилось примерно в 2022 году. О нём стало известно благодаря одному из предстоящих занятий на выставке Embedded World 2026 под названием «Безопасность Embedded Linux на практике на примере защищённой платформы GyroidOS». Это будет 3-часовое занятие, охватывающее теорию о механизмах ядра Linux, вспомогательных методах со стороны аппаратного обеспечения и загрузчиков, а также обучение использованию GyroidOS в качестве базовой линии для защищённой платформы с собственными сервисами. Несмотря на многолетнюю разработку, решение, по-видимому, не получило широкого распространения, хотя оно предоставляет эталонную реализацию для Доверенного коннектора в International Data Space (IDS).

Более подробную информацию можно найти на сайте документации и на выделенном аккаунте GitHub с репозиторием сборки, демонами уровня управления контейнерами (CML), манифестами для поддерживаемых платформ и рецептами Yocto.

Выражаем свою благодарность источнику, с которого взята и переведена статья, сайту cnx-software.com.

Оригинал статьи вы можете прочитать здесь.