За последние два месяца мы видели несколько интересных плат для взлома/отладки оборудования USB — Tigard, Ollie и Glasgow Interface Explorer, у каждой своя цена и функции, но у всех одна цель — замена нескольких других плат для программирования или отладки, которые могут вам понадобиться для ваших проектов.

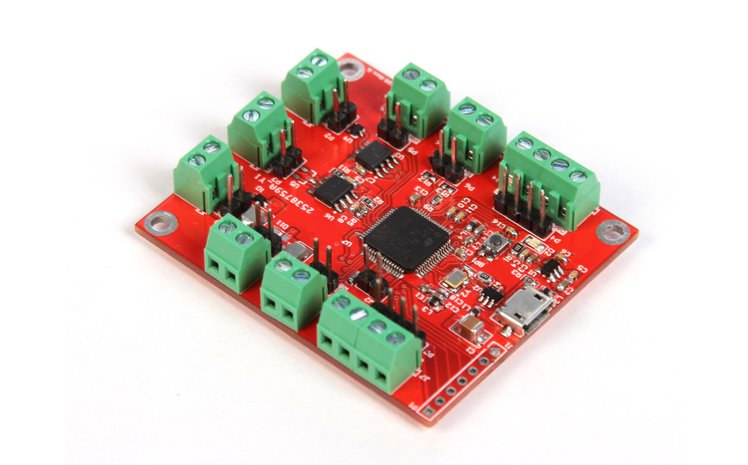

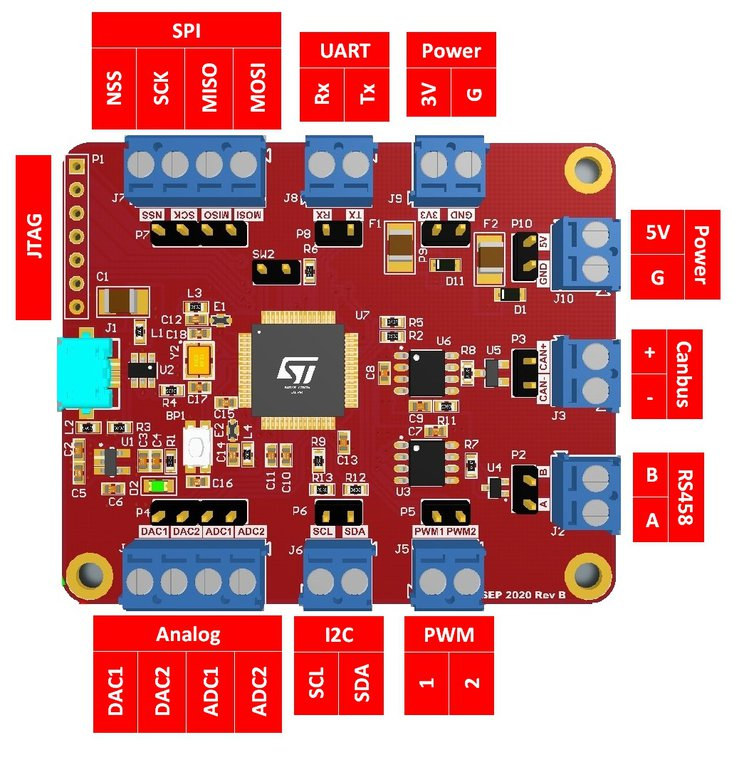

Protocol Droid — еще одна из таких USB-плат для разработчиков электроники и хакеров. Плата предлагает возможность подключения ввода/вывода через клеммные колодки для I2C, CAN Bus, RS485, UART, SPI и других интерфейсов.

Основные характеристики и спецификации Protocol Droid:

- MCU -неназванный микроконтроллер STMicro

- Хост-интерфейс — порт Micro USB

- Основные интерфейсы:

- Контроллер I²C и периферийные режимы

- Контроллер SPI и периферийные режимы

- Контроллер RS485 и периферийные режимы

- CAN шина

- UART

- 2x PWM

- 2x ADC

- 2x DAC

- Интерфейсы отладки/программирования — 7-контактный неприпаянный разъем JTAG / SWD

- Источники питания — 3 В и 5 В постоянного тока с ограничением тока через 2-контактные клеммные колодки

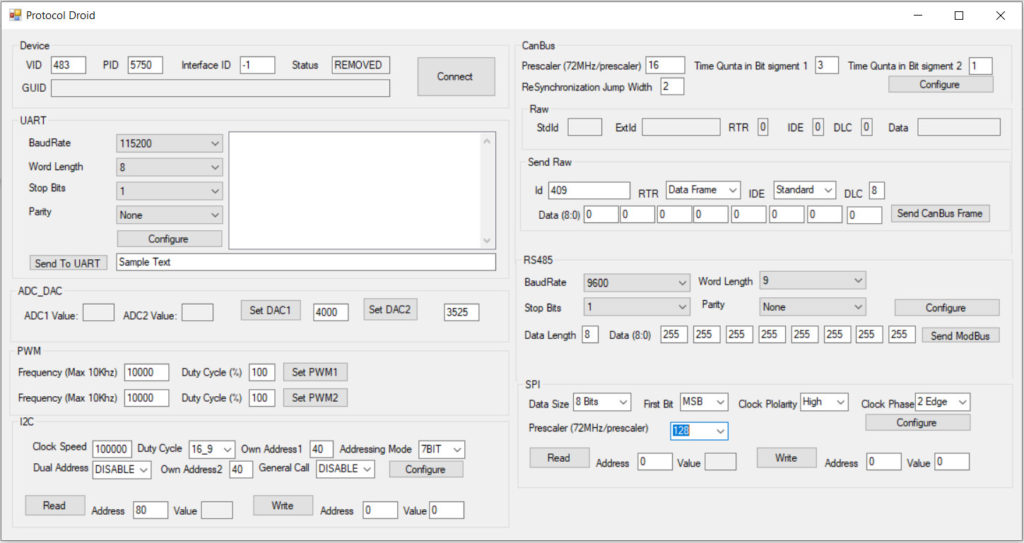

Все интерфейсы доступны одновременно через порт USB. Разработчик предоставляет программу для управления вводом/выводом из Windows, и версия программы для Linux будет доступна после поставки платы. Поскольку проект имеет открытый исходный код, будет доступно оборудование, прошивка и программное обеспечение, но в настоящее время в репозитории Github для проекта доступны только схемы в формате PDF.

Protocol Droid запущен на Crowd Supply с целью финансирования в размере 8000 долларов, и за плату запрашивается 79 долларов плюс 12 долларов, если вам нужен набор кабелей, состоящий из штыревого кабеля MicroUSB-папа USB Type-A, 20 однополюсных, разъемов тип «папа-мама» и 20 однополюсных разъемов «мама-мама». Стоимость доставки в США составляет 8 долларов, в другие страны она будет отличаться. Сторонникам следует ожидать, что их награды будут отправлены в марте 2021 года.

Выражаем свою благодарность источнику из которого взята и переведена статья, сайту cnx-software.com.

Оригинал статьи вы можете прочитать здесь.