В последние месяцы вы, возможно, слышали что-то о Intel Management Engine, особенно что касается проблем безопасности. Возникли трудности с обновлением прошивки и Фонд Электронных Рубежей (EFF) посчитал, что это угроза безопасности, требующая от Intel ее устранения.

В последние дни в средствах массовой информации появились сообщения о Management Engine, основанном на 32-разрядном процессоре Intel Quark x86, работающем под управлением операционной системы MINIX с открытым исходным кодом. Отметим, что в MINIX нет ничего плохого, просто Intel сохраняет свои разработки максимально закрытыми. Одним из источников информации является сообщение в блоге, в котором объясняется, как отключить Intel ME 11. ZDNET также указывает на одно из сообщений на конференции Embedded Linux Europe 2017 под названием «Замените свою прошивку с помощью Exploit-Ridden с Linux» Рональда Минниха, в котором Google объясняет проблему и предлагает в качестве решения (почти) отключить Intel ME и заменить UEFI небольшим ядром Linux с открытым исходным кодом и рам-диском.

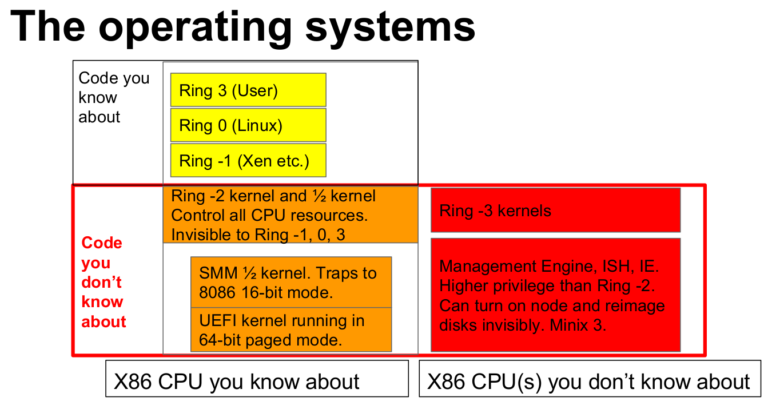

Для лучшего понимания проблемы, нужно поговорить о кольцах. Кольца защиты с номерами от -3 до +3 указывают на уровень привилегий, кольцо 3 имеет наименьшие привилегии, а кольцо -3 дает полный доступ ко всему оборудованию. Это не связано с привилегиями ОС, а обычные пользователи и root являются частью тех же привилегий кольца 3 .

Привилегии колец 0 и 3 хорошо документированы, кольцо -1 для гипервизоров, таких как Zen, но если мы что-то знаем о процессоре кольца -2, код для ядра UEFI и полуядро SMM не всегда известны, и в случае ядер кольца -3, включающего в себя Management Engine, Integrated Sensor Hub (ISH) и Innovation Engine (IE), мы очень мало знаем об аппаратном и программном обеспечении, несмотря на то, что они имеют самые высокие привилегии.

| Полная управляемость сетью | ICC Over Clocking |

| Регулярная сетевая управляемость | Защищенный путь аудио-видео (PAVP) |

| Управляемость | IPV6 |

| Технологии малого бизнеса | KVM Remote Control (KVM) |

| III уровень управления | Outbreak Containment Heuristic (OCH) |

| IntelR Anti-Theft (AT) | Виртуальная локальная сеть (VLAN) |

| Лицензирование IntelR Capability | TLS |

| Сервис (CLS) | Беспроводная локальная сеть (WLAN) |

| Технология IntelR Power Sharing Technology (MPC) |

Если вы не знаете, что делает какая-то функция, не беспокойтесь, так как даже Ричард не знает. Важная часть состоит в том, что прошивка имеет полный сетевой стек, а веб-серверы работают на удаленном управлении, что в последнее время стало серьезной проблемой, поскольку Intel обнаружила уязвимость в «Intel Active Management Technology (AMT), Intel Standard Manageability (ISM) и Intel Small Business Technology “, которая позволяет «непривилегированному злоумышленнику получить контроль над функциями управления». Требуется обновление прошивки, но, учитывая, что эта проблема наблюдается с первого до седьмого поколения Intel, ошибка сохраняется уже не менее 9 лет, и большинство систем не обновляются. Прочтите этот PDF-файл для подробной (71 страница) оценки безопасности Intel ME.

Помимо Management Engine, презентация также касается кольца -2 ОС (UEFI), чрезвычайно сложное ядро (миллионы строк кода), работающее на основном процессоре, модель безопасности которого – это полная неизвестность. Эксплойты UEFI также существуют и могут стать постоянными, поскольку UEFI может переписать себя. Прошивка также всегда работает, а эксплойты не обнаруживаются ядрами и программами.

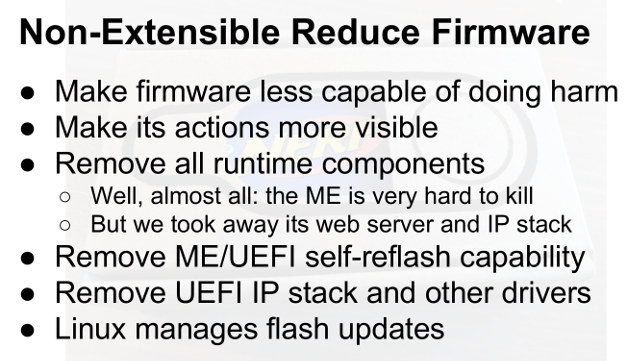

Решение, предлагаемое для решения вопросов конфиденциальности и безопасности, связанных с ME и UEFI, называется NERF (не расширяемое встроенное ПО).

Это лишь частичное решение, потому что система не может полностью загрузиться без ME, но им удалось уменьшить размер с 5 МБ до 300 КБ, удалив веб-сервер и стек IP в процессе на плате Minnowboard MAX благодаря me_cleaner. Может быть отключено полуядро SMM кольцо -2.

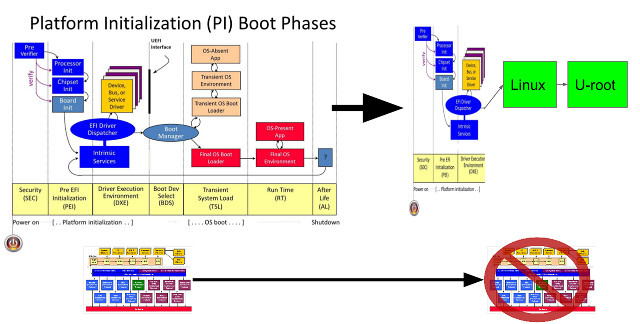

UEFI означает объединенный интерфейс расширяемой прошивки (Unified Extensible Firmware Interface), чтобы упростить код и сделать его менее уязвимым для эксплойтов, сделали их реализацию не расширяемой, в результате чего все стало намного проще, как показано на диаграмме ниже.

UEFI против NERF

UEFI DXE заменяется одним ядром Linux (привязанным к поставщику BIOS) и корневой файловой системой на основе прошивки 5.9 MB, написанной в Go (u-root.tk). Если вас заинтересовали детали, просмотрите 38-минутную презентацию ELCE 2017.

Вас так же могут заинтересовать слайды.

Выражаем свою благодарность источнику с которого взята и переведена статья, сайту cnx-software.com.

Оригинал статьи вы можете прочитать здесь.